Phát hiện kỹ thuật tấn công mới khai thác các tệp MSC của Microsoft

Các tác nhân đe dọa đang khai thác một kỹ thuật tấn công mới trong thực tế, lạm dụng các tệp MSC (management saved console) độc hại để đạt được việc thực thi mã bằng cách sử dụng Microsoft Management Console (MMC) và trốn tránh các biện pháp phòng thủ bảo mật.

- 27-06-2024Viettel Digital và những bước chân “thần tốc” đầu tiên trên hành trình mới

- 27-06-20247 phím tắt "bất bại" khi dùng Google Docs

- 27-06-2024Các dịch vụ tạo nhạc ứng dụng AI bị kiện vi phạm bản quyền

Kỹ thuật này được Elastic Security Labs gọi là GrimResource sau khi phát hiện một thành phần phần mềm ("sccm-updater.msc") đã được tải lên nền tảng quét phần mềm độc hại VirusTotal vào ngày 6 tháng 6 năm 2024.

Công ty cho biết: “Khi một tệp console độc hại được thêm (import) vào, lỗ hổng trong một trong các thư viện MMC có thể dẫn đến việc thực thi mã, bao gồm mã độc”.

“Những kẻ tấn công có thể kết hợp kỹ thuật này với DotNetToJScript để thực thi mã tùy ý, điều này có thể dẫn đến truy cập trái phép, chiếm quyền kiểm soát hệ thống và nhiều hậu quả khác”.

Việc sử dụng các loại tệp không phổ biến để phát tán phần mềm độc hại được coi là một phương pháp thay thế của kẻ tấn công nhằm vượt qua các biện pháp bảo mật do Microsoft thiết lập trong những năm gần đây, bao gồm cả việc vô hiệu hóa macro theo mặc định trong các tệp Office được tải xuống từ internet.

Tháng trước, công ty bảo mật Genians của Hàn Quốc cảnh báo về việc nhóm tin tặc Kimsuky sử dụng tệp MSC độc hại để phát tán mã độc.

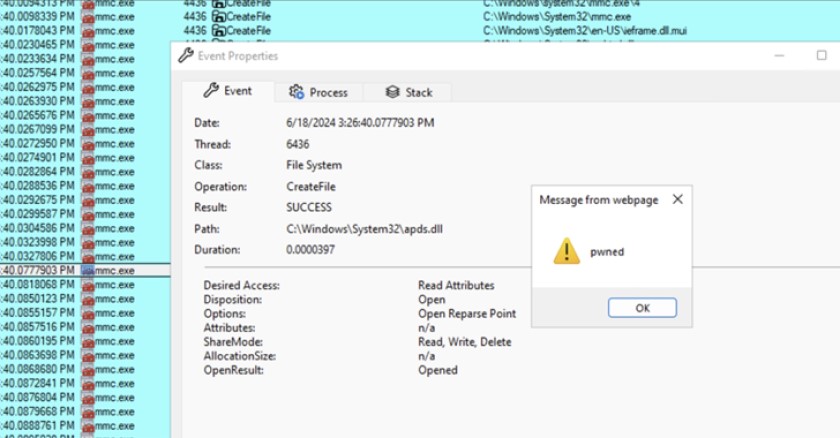

Mặt khác, GrimResource khai thác lỗ hổng Cross-site scripting (XSS) có trong thư viện apds.dll để thực thi mã JavaScript tùy ý trong ngữ cảnh MMC. Lỗ hổng XSS ban đầu được báo cáo cho Microsoft và Adobe vào cuối năm 2018, tuy nhiên, cho đến nay nó vẫn chưa được giải quyết.

Điều này được thực hiện bằng cách thêm tham chiếu đến thư viện APDS dễ bị tấn công trong StringTable của tệp MSC độc hại, khi được mở bằng MMC sẽ kích hoạt việc thực thi mã JavaScript.

Kỹ thuật này không chỉ bỏ qua các cảnh báo ActiveX mà còn có thể được kết hợp với DotNetToJScript để thực thi mã tùy ý. Mẫu được phân tích sử dụng phương pháp này để khởi chạy thành phần loader.NET có tên PASTALOADER, cuối cùng dẫn đến việc triển khai Cobalt Strike.

Các nhà nghiên cứu bảo mật Joe Desimone và Samir Bousseaden cho biết: “Sau khi Microsoft vô hiệu hóa macro Office theo mặc định đối với các tài liệu được tải từ internet, các phương tiện lây nhiễm khác như JavaScript, tệp MSI, các LNK object và tệp ISO đã trở nên phổ biến hơn”.

"Tuy nhiên, những kỹ thuật khác này được các hệ thống phòng thủ xem xét kỹ lưỡng và có khả năng phát hiện cao. Những kẻ tấn công đã chuyển sang một kỹ thuật mới để thực thi mã tùy ý trong MMC bằng cách sử dụng các tệp MSC độc hại."

Vnmedia